Вымышленные предубеждения

К сожалению, сегодня у многих пользователей начинает проявляться все больший страх перед тем, что их компьютерные терминалы могут взломать или «хакнуть». Откровенно говоря, это полный бред. Кому вы нужны? Понятно еще, когда на компьютерах или серверах хранится конфиденциальная информация. Тогда, да. Многие не прочь поживиться ею.

Домашние компьютерные системы взламывают в основном любители-хулиганы, которым просто нечего делать. Иногда, правда, встречаются и те, кто может украсть пароли доступа к сайтам или коды банковских карт (при условии, что они хранятся на домашнем терминале в незашифрованном виде). Но это редкость.

Разбираясь с тем, как залезть в чужой «комп», можно сказать (как ни странно это звучит), сделать это может даже ребенок при наличии соответствующих утилит и умении ими пользоваться. Рассмотрим самые примитивные способы.

Как взломать компьютер

Подробности Опубликовано 05.12.2016 10:03 Автор: Администратор

Домашний компьютер — отличное и при этом наиболее уязвимое место для атаки. Взломав чужой ПК, можно не только просмотреть информацию, сохраненную в его памяти, но и узнать номера банковских и виртуальных карт, а затем снять с них все деньги. Ресурсы самого компьютера — пространство жесткого диска, скорость процессора, а также скорость соединения с интернетом помогут в нападении на другие компьютеры, находящиеся в одной сети с потенциальной жертвой. Перед тем как совершить хакерскую атаку, подумайте, что дело это противозаконное и уголовно наказуемое. Если вас это не пугает, наша статья для вас.

На чем основывается взлом «компа»

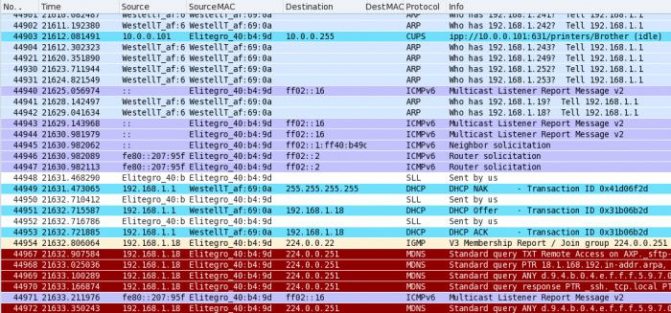

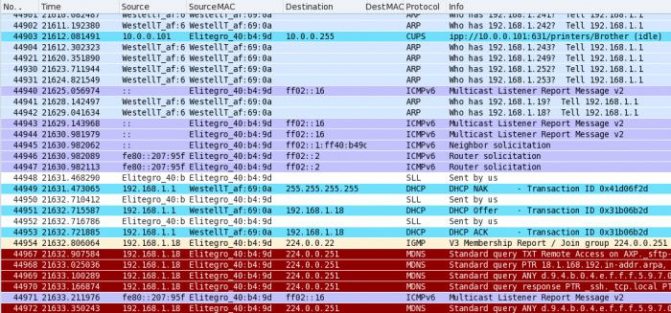

В большинстве случаев используется простейший, но самый действенный метод. В принципе, сама проблема, как залезть в чужой «комп», сводится только к получению IP-адреса компьютерного терминала и одного из открытых портов жертвы. Что самое интересное, в большинстве случаев многие любители не избирают кого-то конкретно, а сканируют просто заранее заданный диапазон IP-адресов уязвимых компьютерных систем, так, просто ради интереса или опробования своих сил.

Поэтому тем, кто уж слишком опасается за свои данные, лучше заранее позаботиться о безопасности, установив соответствующее ПО.

Это не инструкция и не побуждения к действию

Вообще когда я создавал этот блог, я не преследовал мысли писать посты на подобную тему и тем более пошагово описывать действия для взлома чужих компьютеров.

Поэтому я и сказал выше, что именно опишу

, а не дам подробной инструкции, как, что пошагово делать, что бы попасть в чужой компьютер.

Кто-то может подумать «Вот сидит сволочь такая и хвастается

» нет, это не так, поверти.

ВАЖНО: По понятным причинам — Я расскажу про способ, который уже устарел, НО ДО СИХ ПОР

им можно пользоваться (Как это не странно) и успешно взламывать чужие компьютеры.

Цель поста

: просто донести до читателя,

как это было легко и просто

в виде рассказа,

именно из своего опыта

, а не с чьих-то слов.

Использование Shared Resource Scanner

Итак, вы задались вопросом о том, как зайти на чужой «комп». Для начала можно применить один из самых простых способов, заключающийся в использовании утилиты Shared Resource Scanner 6.2.

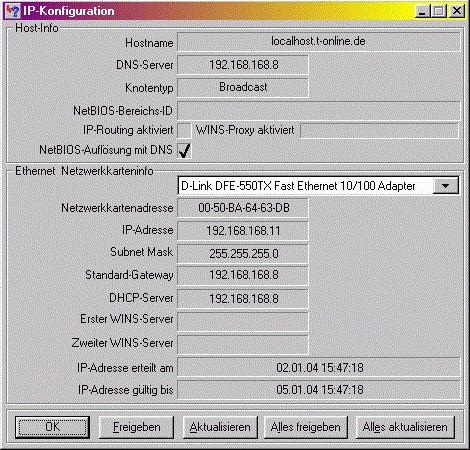

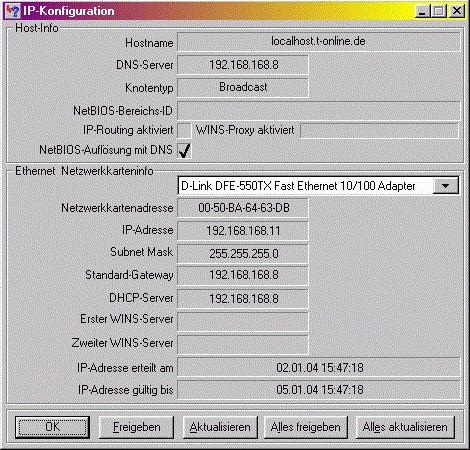

Прежде чем приступать к работе, в командной строке (меню «Выполнить»), к примеру, в Windows XP необходимо ввести команду winipcfg, чтобы узнать собственный IP-адрес. Появится окно с вашим адресом. Его нужно запомнить.

Открываем программу и в верхнем поле вводим собственный IP с изменением последних двух цифр на «1». В нижнем поле прописываем тот же IP, только последние две цифры меняем на 255. Строка TimeOut (время истечения ожидания) должна содержать значение «80». Остается нажать кнопку старта сканирования.

По окончании процесса в окне приложения начнут появляться компьютеры, выделенные разным шрифтом. Тонкий шрифт – защищенный терминал, жирный – слабо защищенный, жирный красный – без защиты вообще. Остается выделить компьютер отмеченный красным жирным шрифтом и нажать кнопку «Открыть». О-па! На экране вашего «компа» появились диски и логические разделы чужого компьютера.

Этические соображения

В заключение хочется отметить, что данная статья не является побуждением к действию. Это, скорее, общеобразовательный материал, ни в коем случае не несущий вреда пользователям. А тем, кто собирается этим заняться, стоит задуматься о правомерности таких действий и соображениях этики.

Некоторые комментарии заставили обновить запись и написать несколько строк, прошу обратить внимание, прежде чем приступить к чтению самого поста.

- ДЛЯ ОСОБО ОДАРЁННЫХ ЧИТАТЕЛЕЙ. Это статья не даёт пошаговой инструкции «Как взломать компьютер» Это не призыв к ДЕЙСТВИЮ. Тут речь идёт об общих понятиях, о том, что все вещи которые позволяют проникнуть в чужой ПК доступны в сети для ЛЮБОГО. Цель статьи всего лишь попытка донести до каждого читателя, о простоте сие деяния, о том что не надо быть хакерам, может и школьник хакнуть ваш ПК. В конце даны некоторые рекомендации, как защитить свой ПК именно от способа описанного (в общех чертах) в этой статье. ВСЕ.

- Просьба: Не пишите мне в ВК с предложениями помочь взломать ПК, я не помогу ни платно ни бесплатно. Если имеете подозрения, что Ваш ПК подвергся взлому, пишите, может помогу, не обещаю, я не всемогущий.

Из заголовка поста я имею ввиду самый прямой смысл! Это именно так: взломать компьютер может совершенно любой человек, и не важно сколько ему лет, какая у него профессия и прочие. Я же сегодня опишу самый простой и в тоже время 100%-нтный способ попасть в чужой компьютер. Который уже давно не работает.

Примечание: Если у Вас в этом деле опыта нет, то рекомендую прочитать пост до конца, Вам будет интересно.Людям, которые уже имеют опыт в данной теме вряд ли будет, что-то интересно из этого поста.

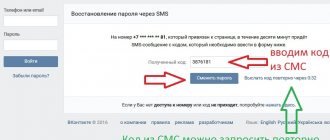

Использование онлайн сниффера и XSpider

Несколько более сложным, но более эффективным методом является использование онлайн-сниффера. Для этого нужно зарегистрироваться на определенном сайте (по этическим соображениям не указывается, на каком именно), после чего, к примеру, загружаем какую-то картинку. После этого выдается ссылка на сниффер с содержанием перенаправления (редиректа) на загруженное изображение (тут обязательно нужно поставить галочку напротив строки «Записывать IP в лог»).

Теперь либо с сайта, либо с анонимного электронного почтового ящика отправляете жертве письмо с содержанием типа «На Ваш e-mail отправлено то-то и то-то. Нажмите сюда, чтобы просмотреть».

Теперь жертве остается только перейти по ссылке, и у вас в руках окажется требуемый IP.

В сканере XSpider 7.5 создаем новый профиль и переходим на вкладку «Сканер портов». Внизу рядом с надписью «default.prt» нажимаем еще одну кнопку справа, а в новом окне – кнопку «Новый». Снизу будет строка «Добавить порты». Сюда добавляем «4889» и «3389».

Затем, как было описано выше, создается еще один профиль. После чего в портах добавляется значение «23». Теперь вводим полученный IP жертвы и начинаем сканирование. Если хоть один из портов открыт, пытаемся подключиться. Если будет затребован пароль, по умолчанию вводим «12345678». Все, на компьютере жертвы можно делать все. что заблагорассудится.

Для справки: 4889 – порт Radmin, 3389 – Remote Desktop (Удаленный Рабочий стол), 23 – Telnet.

Что такое Яндекс Почта

Яндекс-почта – популярный бесплатный почтовый сервис, являющийся в настоящее время одним из самых популярных у пользователей России и стран СНГ. Он очень прост, удобен, а главное – надежен. Помимо этого, почта предоставляет целый ряд сервисов, заметно облегчающих работу пользователя («Яндекс.Диск», «Яндекс.Фотки», «Яндекс.Видео» и многие другие).

Предусмотренный сервисом максимальный размер письма составляет 30 мегабайт. Также особого внимания заслуживает факт отсутствия ограничений размера почтового ящика, что можно уверенно отнести к одному из главных его достоинств.

Программа Lamescan

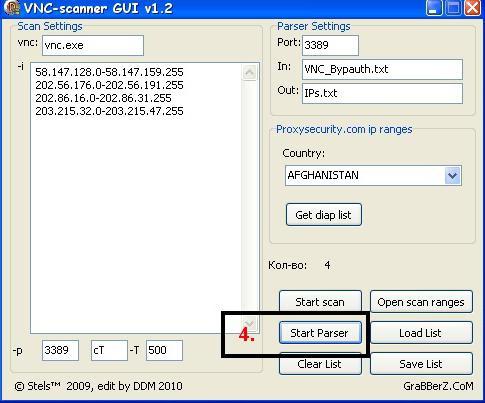

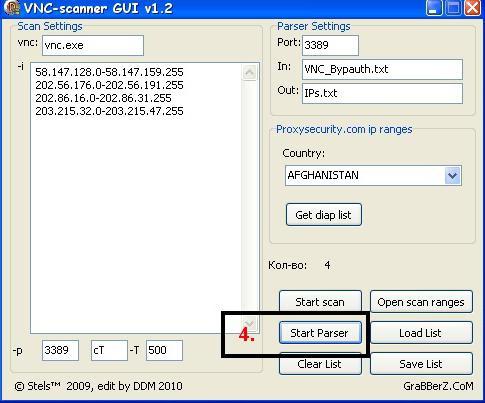

Теперь несколько слов еще об одном способе, позволяющем узнать, как залезть в чужой «комп». Сначала используется программа VNC-scanner GUI 1.2 на предмет наличия IP-адресов с открытым портом 4899 или 3389.

Теперь в приложении Lamescan вводим нужные адреса и подбираем пароль. Можно придумать самому, можно скачать список наиболее часто используемых паролей из Интернета. Как только находится совпадение, можно радоваться.

Начало!

Так же, сама фраза «Взломать компьютер

» в этом посте совершенно

не уместна

! И знаете почему? А вот почему. В двух словах: На мой взгляд,

реальный взлом

удалённой системы – это когда человек просто садится, берёт пива, пиццу и начинает работать. Начинает искать уязвимые места в системы и после их обнаружения пишет под них Exploit-ы и прочие деструктивные программы.Это и есть действительно настоящий взлом и это нихрена не легко – это очень тяжело и требует много знаний…

Сторонние средства удалённого доступа

Хотя в Windows и есть собственная организация удалённого доступа, есть сторонние программы, которые делают это лучше. Рассмотрим несколько самых известных из них.

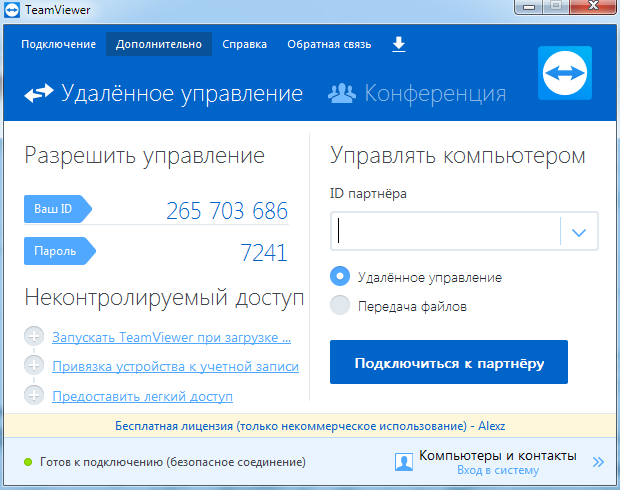

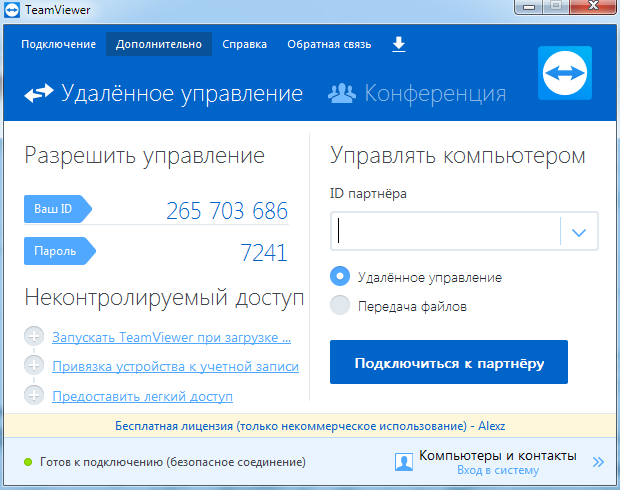

TeamViewer

Одна из первых программ, о которой подумали более-менее посвящённые люди при виде заголовка – TeamViewer. Естественно, с него мы и начнём.

Преимущества этой программы – не только общеизвестность и популярность (а вследствие этого – коммерческий успех, требовательные пользователи и внимательные разработчики плюс поддержка). TeamViewer – решение достаточно простое, гибкое и многофункциональное. По большому счёту, вам даже не нужен второй компьютер, чтобы подключаться к своему домашнему: достаточно iPhone, iPad или устройства на Android. Клиенты существуют для большинства мобильных платформ, плюс Windows, OS X и Linux.

Помимо удалённого рабочего стола, приложение поддерживает голосовые и видеозвонки. Так, к примеру, если кто-то из ваших родных или коллег сохраняет доступ к вашему компьютеру и нуждается в вашей помощи, вы можете общаться по ходу работы прямо в TeamViewer, не прекращая сеанса и не используя других программ.

Ваше соединение будет защищено 256-битным шифрованием AES, так что перехватывать его практически бесполезно.

Ценнейшее свойство программы, которое нельзя переоценить – возможность включения вашего домашнего компьютера по сигналу через Интернет. Если в ваше отсутствие происходили многочасовые перебои с питанием, никакой ИБП не поможет. А вот TeamViewer позволит вашему компьютеру включаться по запросу извне.

И ещё один плюс – программа не делится на клиентскую и серверную часть. Достаточно установить единый вариант на оба компьютера. А затем всё настраивается в несколько кликов.

Недостаток у программы, по большому счёту, только один: стоимость. Лицензия на одну копию для частного пользователя стоит порядка 200 долларов. Но если своевременный доступ к компьютеру того стоит – почему бы и нет?

Radmin

Название этого продукта означает «Remote Administrator», что сразу же передаёт его предназначение. По своим функциональным возможностям он примерно соответствует Team Viewer: вы можете получать удалённый доступ к своему компьютеру, включать и выключать его сетевыми командами, запускать программы, открывать файлы и перемещать данные между удалённым ПК и терминалом.

Radmin уступает TeamViewer только в некоторых аспектах: не предлагает приложений для мобильных устройств, не обеспечивает одновременного доступа к компьютеру с нескольких терминалов, не так распространён.

Одно из главных преимуществ Radmin – цена. Одиночная лицензия на программу для доступа к одному компьютеру обойдётся всего в 1250 рублей – это чуть больше 20 долларов: в десять раз дешевле Team Viewer! При этом вы получите все преимущества коммерческих программ: постоянная поддержка,

Однако если вам нужно совершенно бесплатное решение – оно тоже есть.

UltraVNC

Да, оно существует! Бесплатное приложение, которое работает по тому же принципу, что и вышеперечисленные. Но удаленный доступ к компьютеру через интернет оно представляет весьма качественно.

Да, в некоторых аспектах UltraVNC уступает коммерческим решениям. Так, для обеспечения 256-битного шифрования нужно будет установить специальный плагин. Десктопный клиент есть только для Windows, а мобильные клиенты существуют только для Android и iOS. Нет встроенного средства голосового общения, так что удалённую поддержку придётся осуществлять с помощью Skype или обычного телефона, или же встроенного текстового чата.

Но, с другой стороны, средство удалённого доступа бесплатно – не такое частое удовольствие. Поэтому рекомендуем сначала использовать UltraVNC, а затем, если каких-то важных функций будет остро не хватать, обратиться к коммерческим продуктам.

Виды соединений в сети

Итак, для начала обозначим, что на уровне обычного пользователя существует три вида соединений, которые мы далее рассмотрим в подробностях каждый поотдельности.

- Соединение вида Windows Windows

- Соединение вида Windows *nix

- Соединение вида *nix *nix

*nix — как вы уже догадались, если не знали ранее, это любой дистрибутив linux(ubuntu,debian,redhat,fedora,gentoo,etc), а также коммерческие unix — аix,hp-ux, solaris. И MACos из яблочной конторки не так давно почившего Стива Джобса — это тоже *nix, кстати говоря, ибо создана она на основе православной freeBSD. Такие дела.

Управление чужим ПК с помощью Skype

Очень простой способ доступа к чужому ПК, который особенно пригодится в тех случаях, когда вы хотите подгадить обидевшему вас человеку. Делается это так:

- Выбираете обидчика в списке пользователей Skype. Кликаете левой кнопкой мыши по его имени — в появившемся окошке, напротив поля Skype, копируете логин пользователя.

- Заходите на сайт mostwantedhf.info, вводите в поле «User» скопированный ник и кликаете по кнопке «Resolve». После обработки запроса сайт выдаст нужный вам IP.

- Зайдите в программу Essential NetTools (скачать ее можно здесь), выберите в меню «NBScan», введите в строку «Конечный IP-адрес» найденный вами «айпи».

- Нажмите старт. Если в окне «NBScan» ничего не отобразится, значит, нужный вам пользователь отсутствует в сети либо заблокировал доступ к нему. Если все в порядке, вы увидите его в списке. Кликните по записи правой кнопкой мыши и подтвердите команду «Открыть компьютер».

После этого в своей «Сети» вы увидите папки, сохраненные на чужом ПК, и сможете мстить свой жертве: удалять документы, важные скрипты и т.п.

Теперь непосредственно о коннекте.

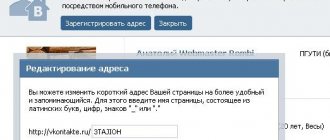

Существует такое понятие как «Общие ресурсы» файловой системы. То есть те, к которым открыт общий доступ по сети, или говоря на айтишном жаргоне «расшарены» (от англ. share). Если нужно получить доступ к таким папкам, то кроме IP-адреса знать больше ничего не нужно. Если же нужно попасть в чужую файловую систему (на жесткий диск) которая не открыта для общего доступа, то необходим логин и пароль пользователя компьютера-адресата. Как расшаривать ресурсы — опять же тема отдельной статьи.

- Соединение между windows-компьютерами. Тут все до смешного просто.

- Запускаем уже известный нам win+R

- Вводим туда свежеузнанный ранее IP-адрес в виде \\192.168.0.35

Наблюдаем три варианта развития событий.

- Откроются файлы адресата.

- Откроется окно для ввода логина и пароля

Кстати, точно таким же образом можно легко подключаться к принтерам адресата. Если для них выставлен общий доступ, то они будут видны при входе на адрес. Правой кнопкой по нему и «Подключиться».

Иногда можно попробовать набрать адрес вида \\xxx.xxx.xxx.xxx\C$ (или D$), поскольку в любой виндовс-системе существует всем любимый «диск С» и C$ — это его сетевое имя по умолчанию. Тут однозначно понадобится ввод логина и пароля, если он не расшарен.